-

Leer más

Con la autentificación de doble factor (2FA) hacemos más difícil que alguien sin autorización acceda a la cuenta personal de aquel servicio que cuente con esta funcionalidad.

-

Leer más

Un ciberataque o ataque informático, es cualquier maniobra ofensiva de explotación deliberada que tiene como objetivo de tomar el control, desestabilizar o dañar un sistema informático, red privada, etcétera.

-

Leer más

Al trabajar de manera flexible y remota es necesario que adoptemos ciertas medidas de ciberseguridad en las empresas, para poder garantizar la seguridad de la información.

-

Leer más

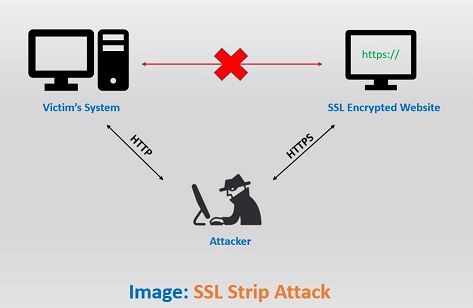

HTTP Strict-Transport-Security (a menudo abreviado como HSTS) es una característica de seguridad que permite a un sitio web indicar a los navegadores que sólo se debe comunicar con HTTPS en lugar de usar HTTP.

-

Leer más

Un Data Center Tier IV tiene que ser modular; lo que permite la escalabilidad. Cada módulo con una o varias salas IT funciona de manera independiente

-

Cloud / Integración / Seguridad / Tecnología octubre 9, 2020

Leer másNosotros utilizamos un Systema Synology de Ofimática y Backup en NAS para nuestras copias de seguridad y suite de ofimática.

-

Leer más

Nos encargamos del mantenimiento y la disponibilidad del servicio. Olvídate de la adquisición y mantenimiento del hardware de tus servidores, de las copias de seguridad, de la conectividad al servidor, de la actualización del sistema operativo y de la actualizaciones,

-

Leer más

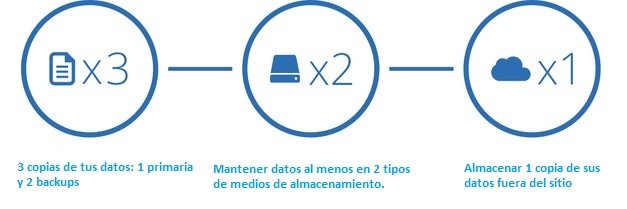

Requisitos recomendados: 2 NAS Synology

1 AWS Glacier Amazon -

Leer más

El incremento en el volumen de datos es exponencial y la gestión de los mismos es un factor crucial para el desarrollo de cualquier empresa de hoy en día. La crisis provocada por Covid-19 ha puesto de manifiesto la importancia de la gestión de los mismos y se ha visto que las soluciones cloud ha […]

-

Leer más

En SIS adoptamos la solución 3-2-1. para las copias de seguridad 3 Copias de los datos 2 Formatos diferentes para los datos 1 de las copias en otra ubicación Nos encargamos de que las copias de seguridad sean automáticas y totalmente autónomas, ya que si dependen de que las realice alguien de forma manual, posiblemente se […]